개요

목적

본 문서는 Network Blackbox(이하 NBB)를 통해 비정상 네트워크 통신을 탐지하고, 그 결과를 기반으로 SentinelOne EDR에 대응 명령을 전달하여 단말 제어를 정책에 따라 자동 또는 승인 기반으로 격리·차단할 수 있는 운영 환경의 사례를 설명하기 위해 작성되었습니다.

NBB가 비정상 통신을 탐지하면, 연동된 SentinelOne EDR의 자산·사용자·프로세스 컨텍스트를 NBB 이벤트 화면에서 즉시 조회할 수 있습니다.

또한 정책에 따라 NBB에서 SentinelOne으로 격리, 네트워크 차단 등의 대응 명령을 호출하여 즉각적인 조치를 수행할 수 있습니다.

이를 통해 운영자는 대응 우선순위 판단과 조치 결정을 보다 신속하고 일관되게 수행할 수 있으며, 본 문서는 이러한 연동 기반의 운영 효과를 유즈케이스 중심으로 설명합니다.

NBB + EDR 연동 개요

연동 구조 요약

NBB와 SentinelOne EDR 연동은 네트워크 기반 이상 탐지와 엔드포인트 기반 컨텍스트 확인, 그리고 대응 실행을 하나의 흐름으로 연결하는 구조입니다.

• NBB 역할: 네트워크 행위 기반 이상 탐지

• EDR 역할: 탐지된 네트워크 이벤트와 연계된 단말 정보, 사용자 계정, 운영체제, 실행 프로세스, 탐지 타임라인 및 대응 상태 정보 제공

• 연동 목적: 탐지 신뢰도 강화 및 분석 시간 단축

[NBB – SentinelOne 연동 시 가능한 동작 범위]

• 컨텍스트 확장

☑ NBB 이벤트에서 단말, 사용자, 프로세스, 탐지 타임라인 즉시 확인

• 대응 실행

☑ 정책에 따라 SentinelOne 격리 / 네트워크 차단 / 프로세스 제어 수행

• 운영 자동화 옵션

☑ 자동 대응 또는 승인 기반 대응 선택 가능

※ NBB는 네트워크 이벤트를 탐지하고, SentinelOne EDR은 해당 이벤트에 대한 엔드포인트 컨텍스트와 대응 실행 수단을 제공합니다.

유즈케이스 시나리오 구성 안내

각 유즈케이스는 동일한 구조로 구성됩니다.

• 상황 개요

• NBB 탐지 내용

• NBB 탐지 결과 해석 범위

• 대응 결과 및 효과

• EDR 연동을 통한 정보 확장

유즈케이스 시나리오

Use Case 1. C2 공격 / Beaconing – HTTP 기반 Command & Control 통신 탐지

상황 개요

업무 시간 내 특정 단말에서 외부 서버로 주기적인 통신이 발생하였고, 평소 대비 증가한 트래픽이 함께 확인되었습니다.

NBB 탐지 내용

• 일정 주기로 반복되는 외부 Destination(IP/FQDN) 통신 탐지

• 업무 시간 외 동일 목적지로 일정 간격으로 N회 이상 반복되는 세션 및 요청 관측

• Beaconing 행위로 의심되는 이벤트 생성

NBB 관점에서의 추가 분석 필요 사항

• 네트워크 이벤트 단독으로는 정상 여부 판단에 한계가 있으므로, 단말 기반 프로세스 및 사용자 컨텍스트 확인 필요

• 사용자 행위인지, 에이전트 또는 업데이트 트래픽인지에 대한 정상 여부 판별 필요

대응 결과 및 운영 효과

• 의심 단말 즉시 식별

• NBB 탐지 이벤트를 기반으로 EDR에서 대응 정보 전달

• EDR을 통한 단말 격리 또는 네트워크 통신 차단 수행

• 필요 시 동일 IOC(목적지 IP / 도메인 / 프로세스)에 대한 추가 탐지 정책 적용 및 유사 행위 확산 여부 지속 모니터링

• 네트워크 탐지 이후 단말 컨텍스트 확인 및 대응까지의 소요 시간(MTTR) 단축

예상 가능한 위협 영향

• 내부 단말 시스템 정보 및 사용자 정보 유출 가능

• 원격 명령 실행을 통한 추가 악성코드 다운로드 가능

• 내부망 확산(Lateral Movement) 가능성

• 장기적 은닉형 C2 유지 시 지속적 정보 탈취 위험

NBB 탐지 예시 시나리오

이상징후 확인

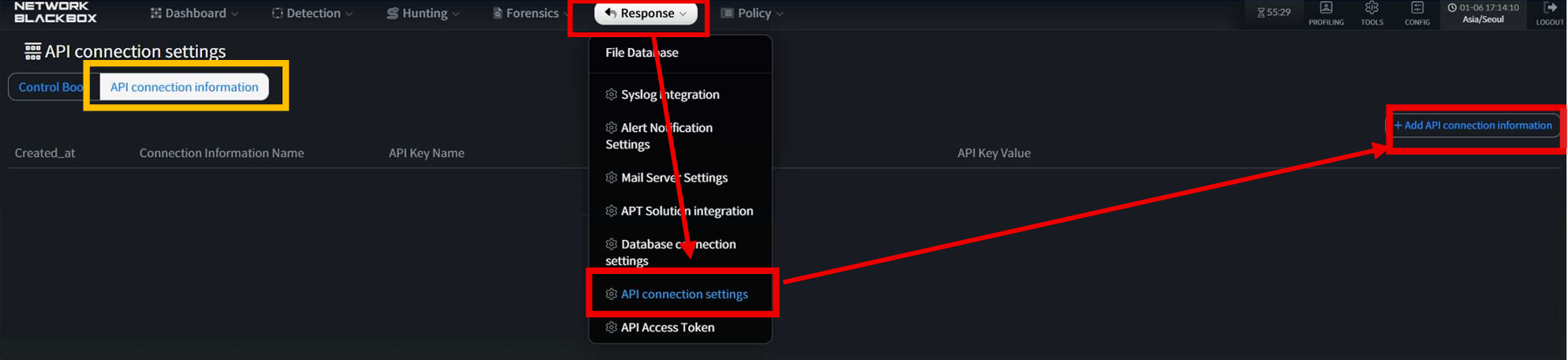

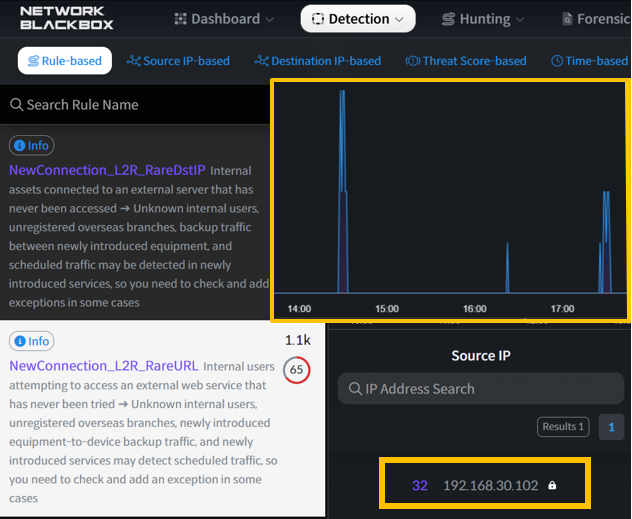

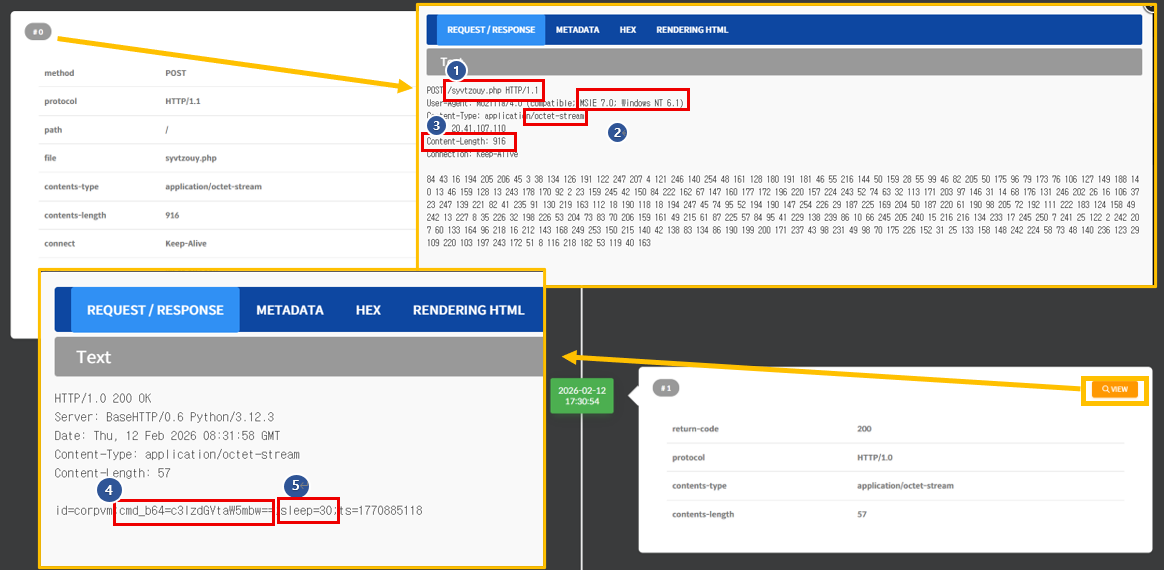

<NBB – Detection 화면>

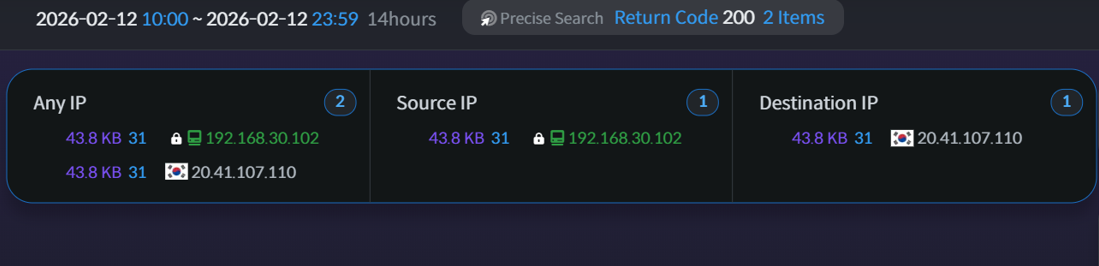

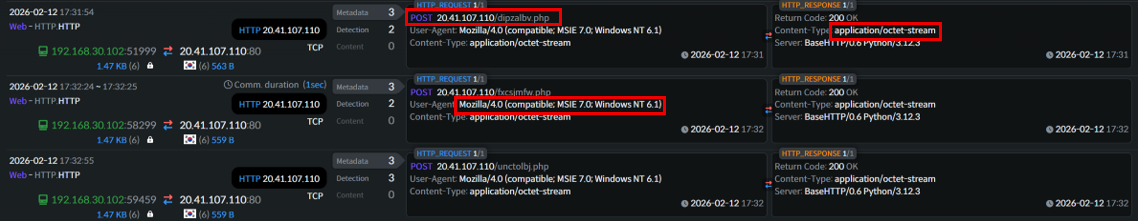

➔ 해당 내부 단말(192.168.30.102)에서 외부 단일 IP(20.41.107.110)로 반복적인 POST 트래픽이 발생하였으며, 평소 대비 비정상적으로 높은 세션 수가 확인되었습니다.

➔ 해당 단말은 일반 사무직 직원이 사용하는 PC로, 평소 외부 서버와의 지속적인 통신이나 대량 트래픽을 발생시키는 업무 특성이 아닌 것으로 확인되었습니다.

<NBB – 상세 패킷 분석 내용>

➀ 의미를 유추하기 어려운 문자 조합 형태의 PHP 경로:

/svytzoup.php,

/unctolbj.php,

/fxcsjmfw.php 등 의미를 유추하기 어려운 7~8자 소문자 조합의 PHP 경로가 동일 IP로 반복 호출되었습니다. 해당 내부 단말은 일반 사무용 PC로 웹 서버 역할을 수행하지 않으며, 업무상 특정 PHP 스크립트를 직접 호출할 필요성이 낮은 환경입니다.

➁ 비정상적인 Content-Type 및 User-Agent 조합: Content-Type이 application/octet-stream으로 설정되어 있습니다. application/octet-strea은 파일 전송이나 바이너리 데이터 업로드 등 정상 서비스에서도 사용될 수 있으나, 브라우저 기반의 일반 폼 전송은 보통 application/x-www-form-urlencoded 또는 multipart/form-data 구조가 주로 사용됩니다.

특히 본 세션은 일반 사무용 PC에서 발생한 브라우저 기반 HTTP 요청으로 식별되나, 사용자 입력 없이 동일 크기의 바이너리 데이터가 일정 간격으로 전송되고 있음이 확인되었습니다. 따라서 단순 파일 업로드 행위라기보다, 자동화된 프로그램에 의한 데이터 전송 가능성이 존재합니다.

User-Agent는 MSIE 7.0으로 식별되었습니다. 해당 브라우저는 2006년 출시 버전으로 현대 기업 환경에서 사용 사례가 드뭅니다. 최신 사내 PC에서 IE 7.0 User-Agent가 반복 관찰되는 점을 고려할 때, 브라우저 기반 사용자 행위라기 보다는 프로그램이 UA 문자열을 임의 지정했을 가능성이 존재합니다.

➂ 고정길이 바이너리 Payload 반복 전송:

916 byte의 동일한 Payload 크기가 일정 간격으로 반복 전송되었습니다. 정상 사용자 입력 기반 트래픽은 데이터 길이가 가변적인 경우가 일반적이나, 해당 세션에서는 동일 길이의 바이너리 데이터가 반복 관찰되었습니다. 이는 감염 단말의 상태 정보 또는 실행 결과를 외부 서버로 전달하는 C2 통신 구조의 특징에 부합합니다.

➃ 명령(Tasking) 전달 정황: 응답 페이로드에

cmd_b64=c3lzdGVtSW5mbw== 값이 포함되어 있으며, Base64 디코딩 결과

systemInfo 명령이 확인되었습니다. 이는 외부 서버가 내부 단말에 원격 명령을 전달하고, 그 실행 결과를 다시 회신받는 구조(Tasking / Result Reporting)로 해석됩니다.

➄ 서버 주도 통신 주기 제어(Beaconing 구조): 응답 Payload에

sleep=30 파라미터가 포함되어 있으며, 약 30초 전후의 일정한 간격으로 세션이 반복됨을 확인하였습니다. 이는 서버가 통신 주기를 제어하는 구조로 해석되며, 사람의 인터랙션 기반 통신보다는 자동화된 Beaconing 행위의 특성과 부합합니다.

※ 종합 판단: 상기 네트워크 메타데이터 및 페이로드 분석 결과를 종합할 때, 해당 통신은 브라우저 기반 정상 사용자 행위와 비교 시 의미 불명 엔드포인트 반복 호출, Legacy User-Agent 사용, 고정길이 바이너리 전송, Base64 인코딩 명령 수신 구조, 서버 주도 통신 주기 제어 등의 비정상적 특징이 복합적으로 관찰됩니다.

단일 지표만으로 악성 여부를 단정할 수는 없으나, 자동화된 클라이언트에 의해 수행되는 HTTP 기반 Command & Control(C2) 통신일 가능성이 높습니다.

또한 해당 행위는 초기 침투 이후 단계(Post-Compromise)에서 관찰되는 C2 통신 특성과도 부합합니다.

200 OK 응답을 필터링 한 결과, 실제 성공한 공격들만 선별하여 확인할 수 있었으며,

랜덤 PHP 경로 반복, 바이너리 기반 통신, 구버전 User-Agent 사용, 원격 명령 전달 구조 등 다수의 비정상 지표가 함께 확인되었습니다.

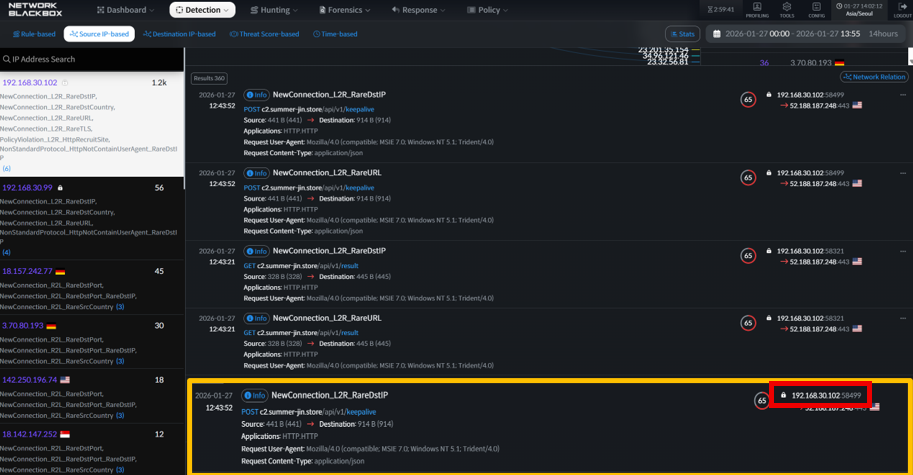

NBB 기반 단말 정보 조회

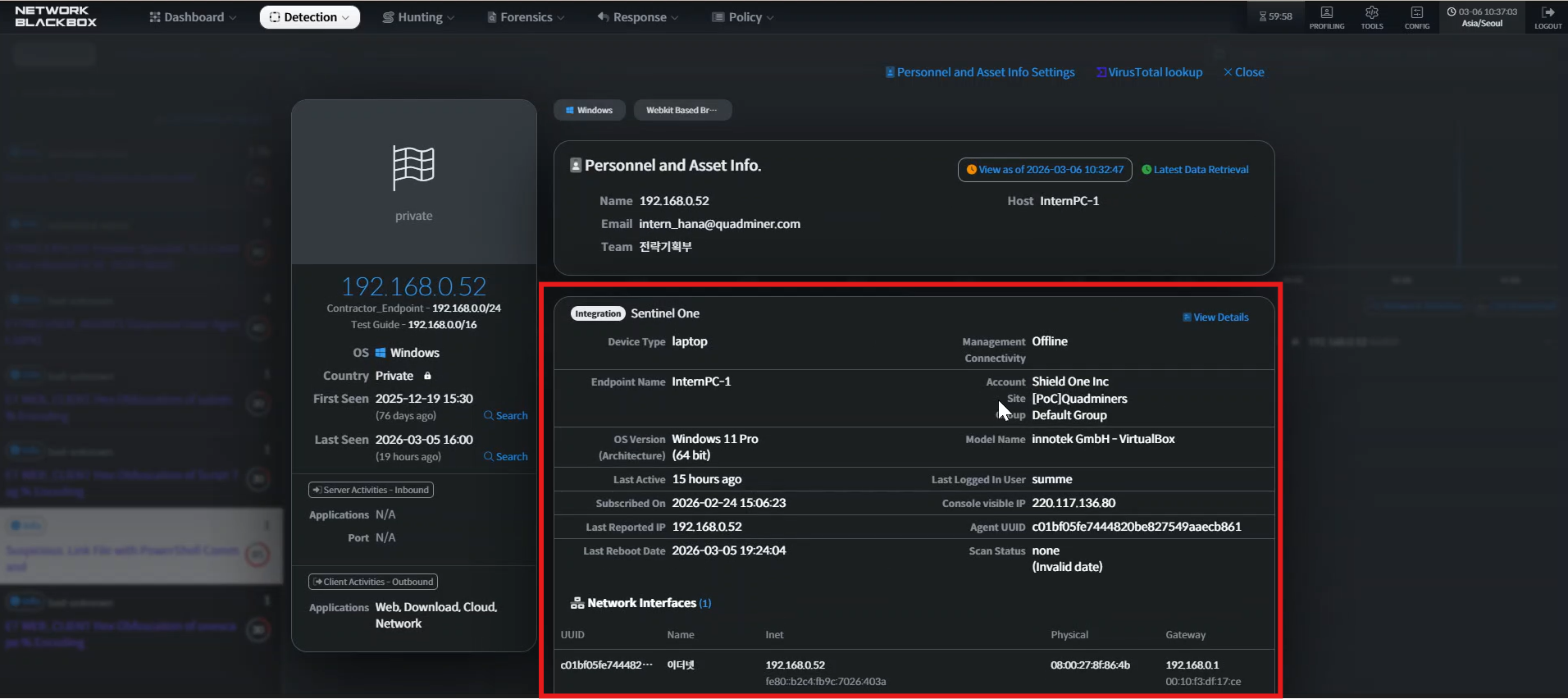

<NBB – 내부자산 정보 화면 진입>

Beaconing 패턴을 보인 데이터의 Source IP뿐만 아니라, 해당 IP에 대한 엔드포인트 데이터도 함께 조회할 수 있습니다.

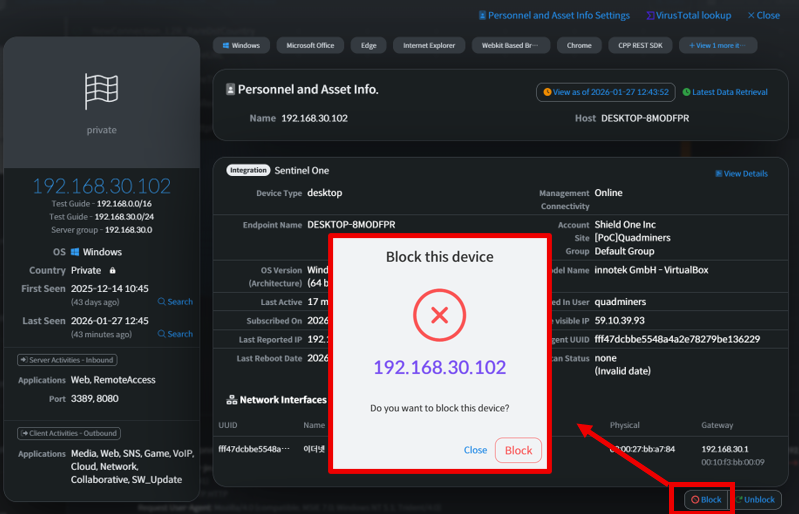

<NBB – 내부자산 정보 화면>

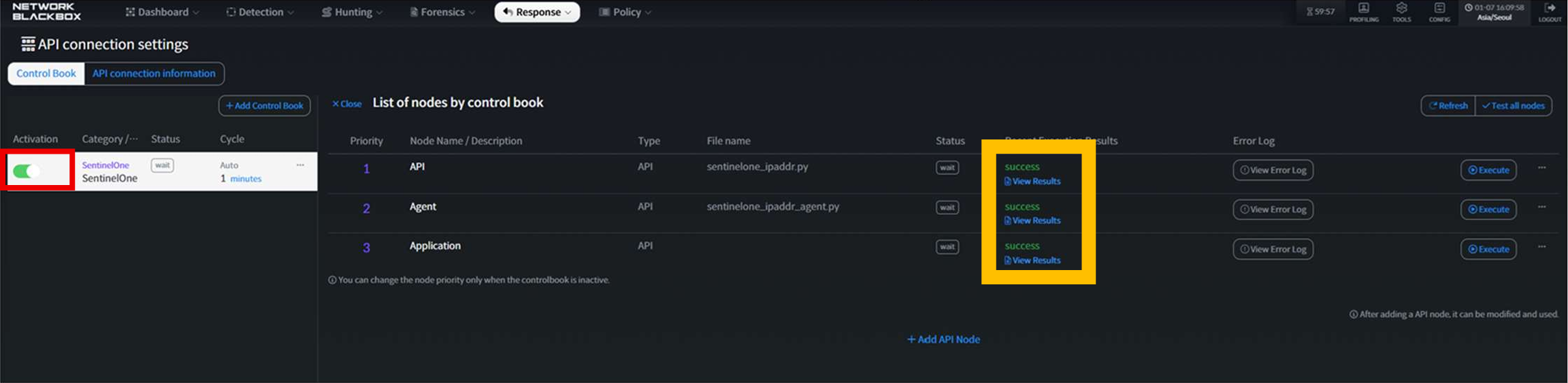

NBB와 SentinelOne 연동을 통해 EDR 콘솔에 별도로 접속하지 않고도 해당 이벤트가 발생한 엔드포인트의 데이터를 확인할 수 있으며, 즉시 차단 조치까지 수행할 수 있습니다.

NDR 탐지 이벤트와 EDR 단말 컨텍스트 연계 확인

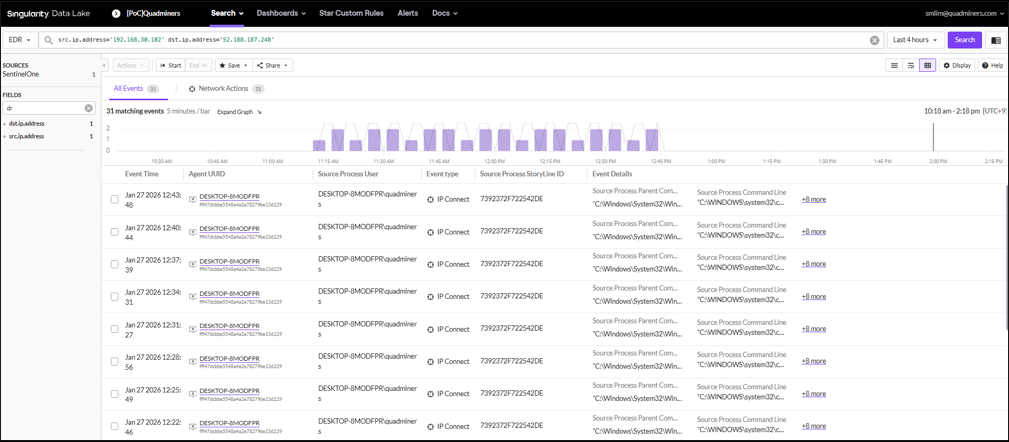

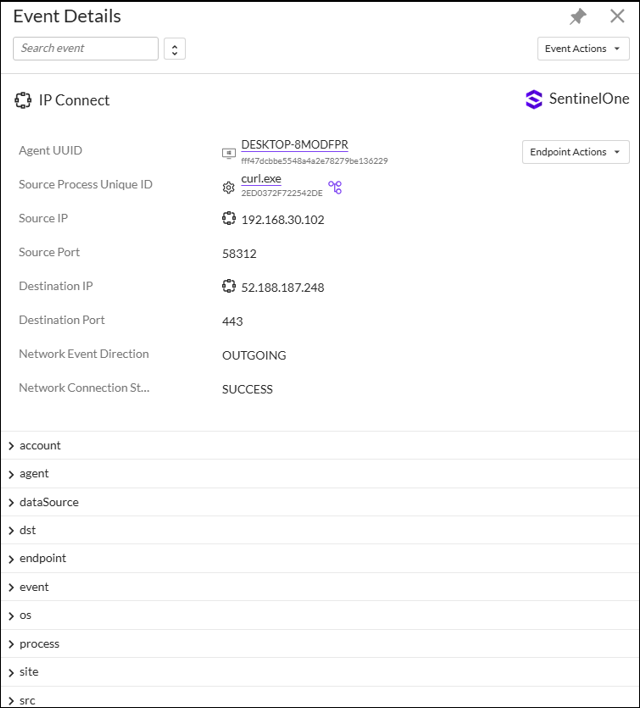

<SentinelOne – NBB에서 탐지한 이벤트 조건을 기준으로 확인한 EDR 탐지 화면>

NBB에서 탐지한 C2/Beaconing 이벤트 조건을 기준으로 조회한 SentinelOne EDR 화면을 통해, 동일 이벤트와 연계된 엔드포인트 행위를 추가 확인할 수 있습니다.

<SentinelOne – 각 항목별 세부내용 화면>

• 단말명

• 사용자 계정

• OS / 기기 유형

• 최근 실행 프로세스 정보

기존에는 EDR 콘솔에서 단말명, 시간대, IP 등의 조건으로 별도 필터링을 수행해야 했으나, NBB와 SentinelOne EDR 연동 시 NBB 이벤트 상세 화면에서 해당 정보를 즉시 확인할 수 있습니다.

※ NBB는 네트워크 기반 탐지 중심의 분석 화면을 제공하고, SentinelOne EDR 연동을 통해 단말 중심의 상세 컨텍스트와 대응 수단을 함께 제공합니다.